[Azure] Server Management Tools

Il y a un mois, Microsoft a rendu disponible une nouvelle fonctionnalités dans Azure, Server Management Tools.

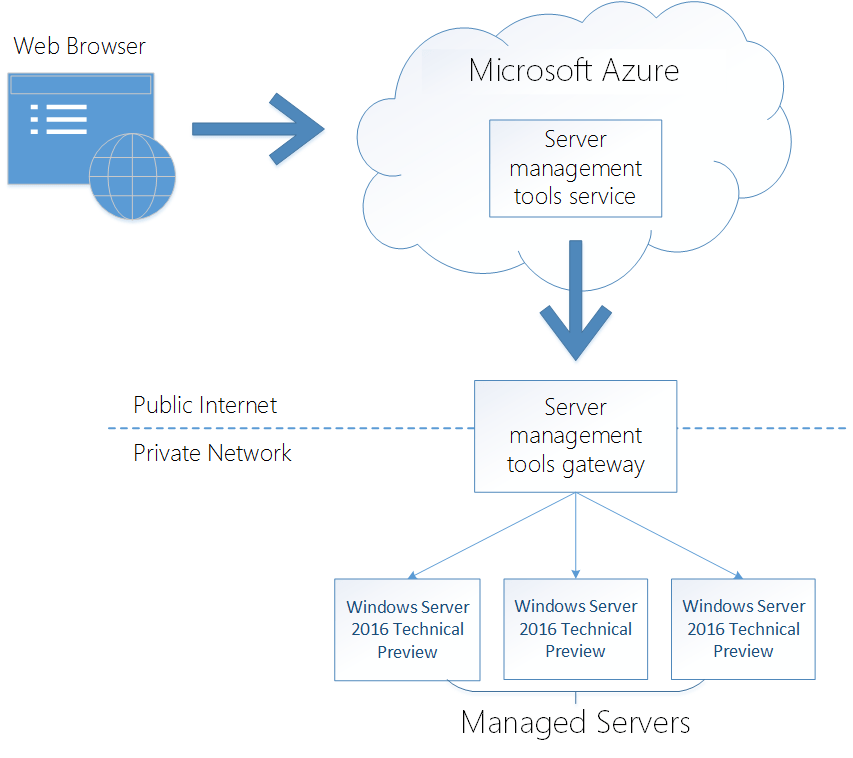

Cette fonctionnalité vous donne la possibilité de gérer, via votre navigateur web, vos serveurs Windows.

Je vais vous montrer comment déployer cette nouvelle fonctionnalité. J’ai pour cette démo, 2 serveurs sur Azure. Un serveur Nano et un serveur sur Windows Server 2016 Server TP4. Le serveur sur Windows Server 2016 TP4 sera le serveur passerelle, où la fonctionnalité Server Management Tools sera installée. Ces 2 serveurs sont dans le même réseau, donc si vous avez un VPN Site2Site, vous pouvez avoir votre serveur de passerelle dans votre centre de données. Vous pouvez avoir un aperçu rapide sur Technet:

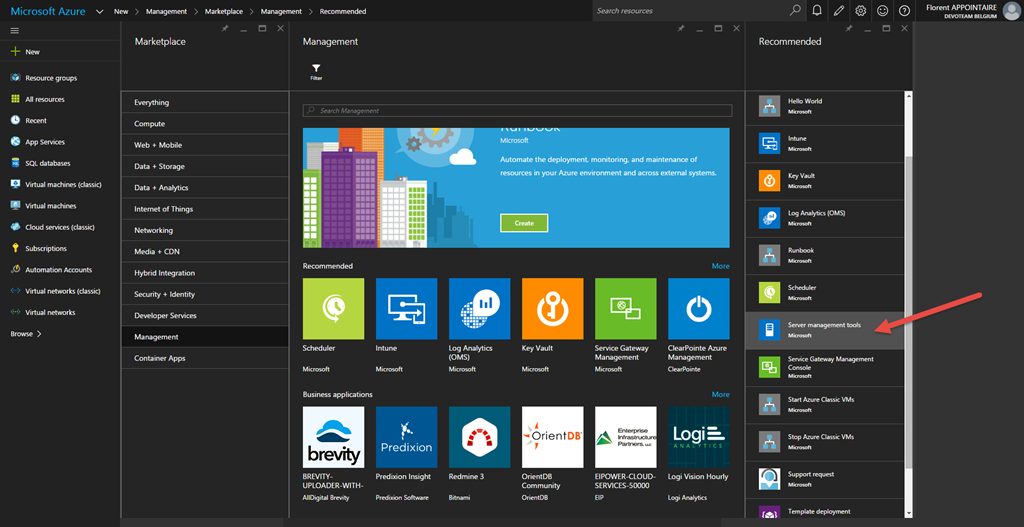

Nous allons commencer par déployer une nouvelle instance de Service Management Tools. Allez dans le Marketplace > Management > More > Server management tools:

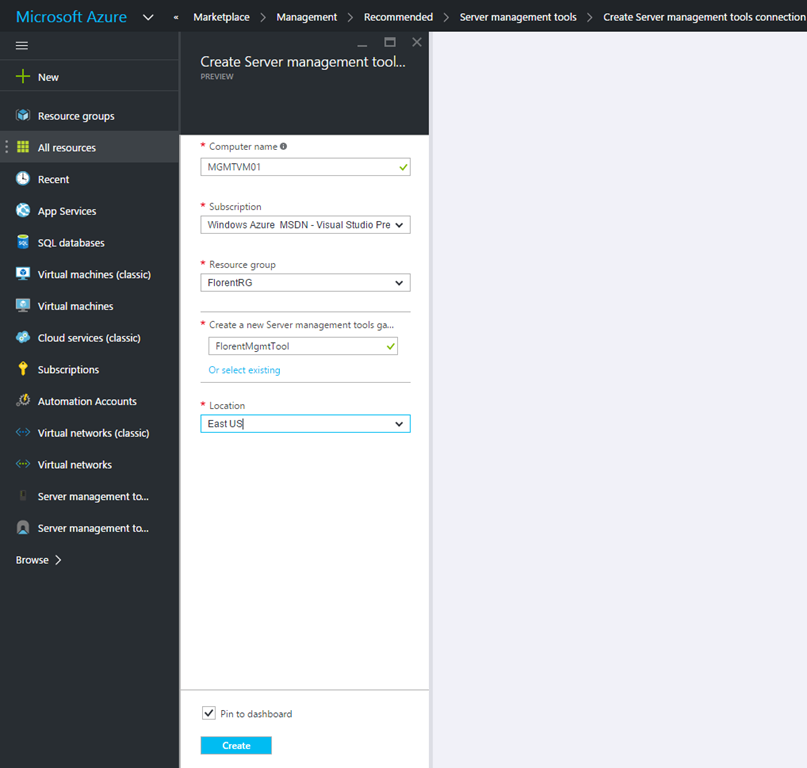

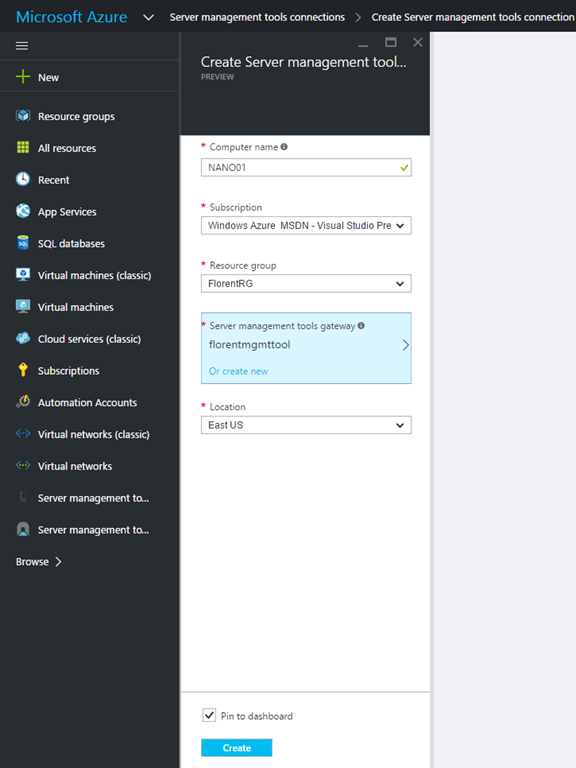

Remplissez les informations avec le nom de l’ordinateur que vous souhaitez gérer (hostname), votre suscription, un groupe de ressource, une passerelle Service Management (dans mon cas, ce sera une nouvelle) et le lieu (seulement disponible aux Etats-Unis au moment où j’écris ce poste):

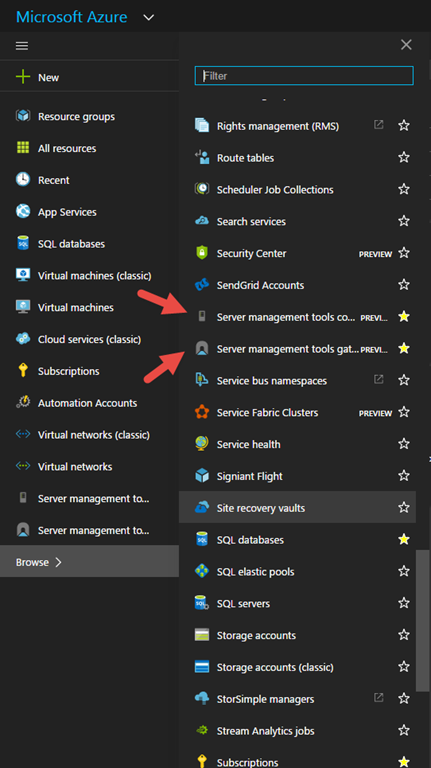

Quand le déploiement est terminée, cliquez sur Browse > Server management tools connections:

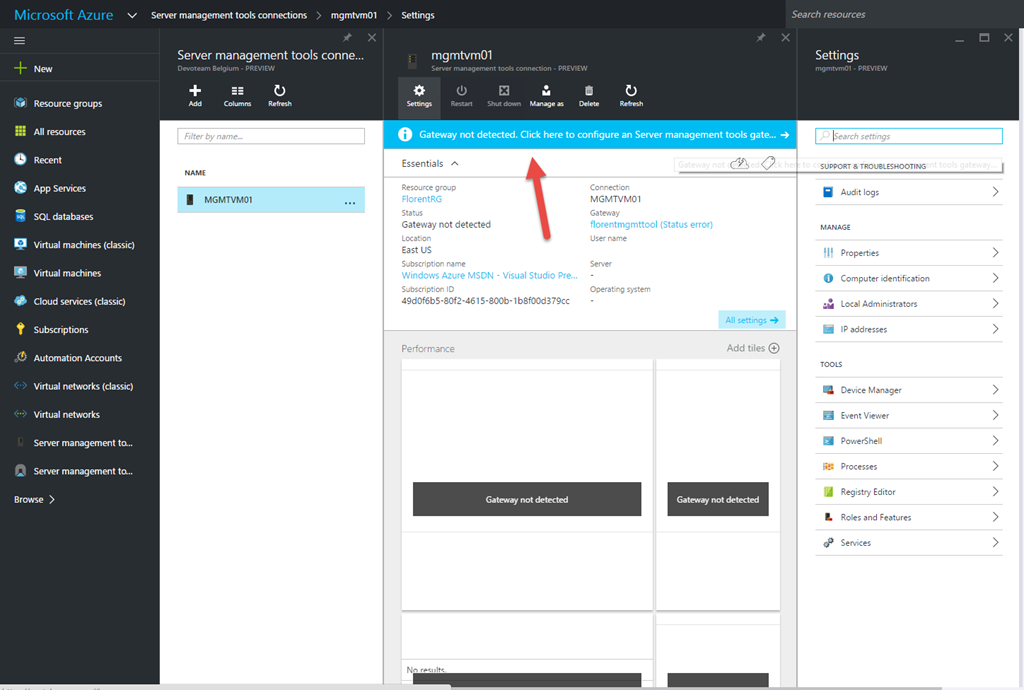

Si la passerelle n’est pas configurée, vous aurez un message de notification pour la configurer. Cliquez dessus pour démarrer la configuration:

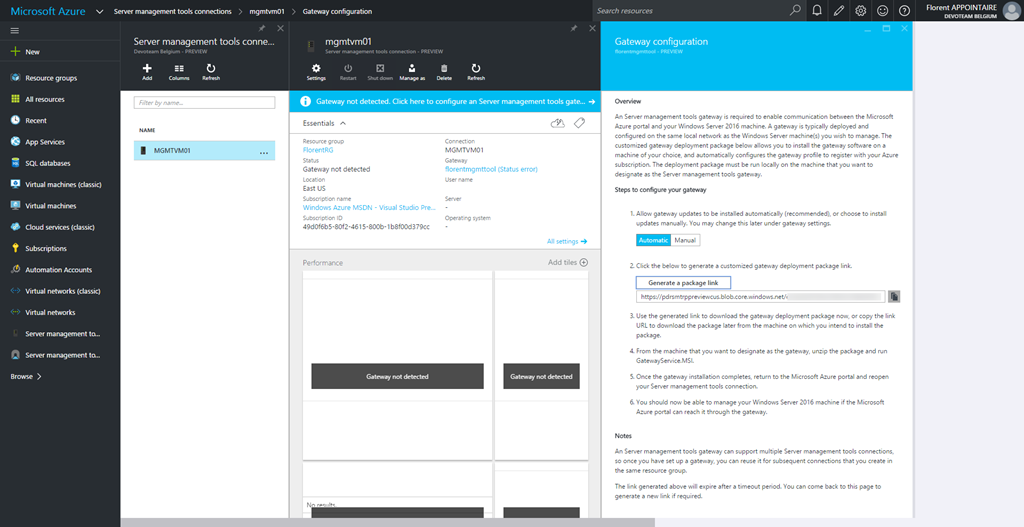

Choisissez si vous voulez mettre à jour automatiquement la passerelle et cliquez sur le bouton Generate a package link pour créer un lien où les sources de votre passerelle seront disponibles. Copiez ce lien dans un endroit sécurisé:

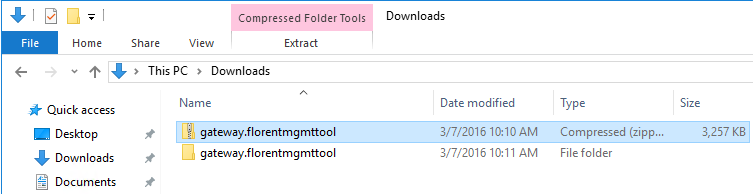

Sur votre passerelle, téléchargez l’archive avec le lien généré précédemment et décompressez la:

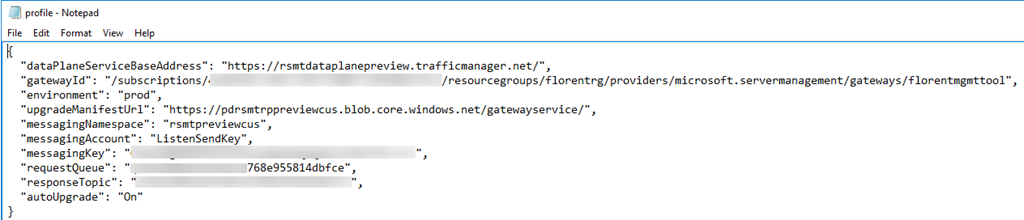

Vous avez 2 fichiers dans ce dossier. Un fichier json avec les paramètres de votre passerelle et le logiciel. Voici un aperçu rapide de votre fichier json:

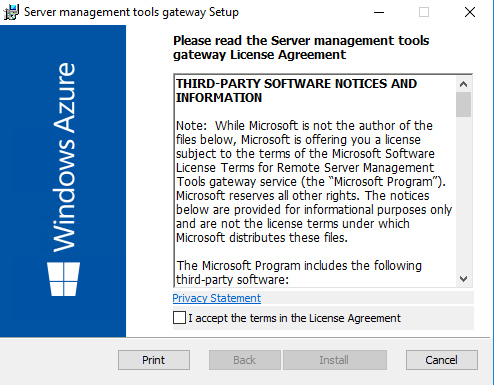

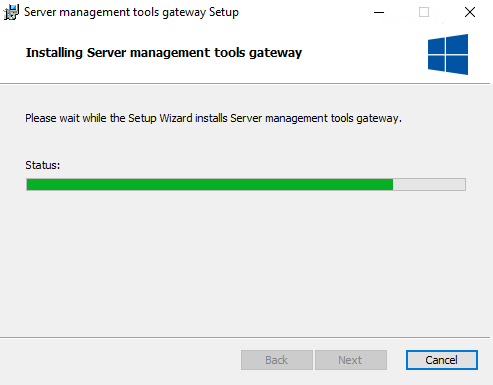

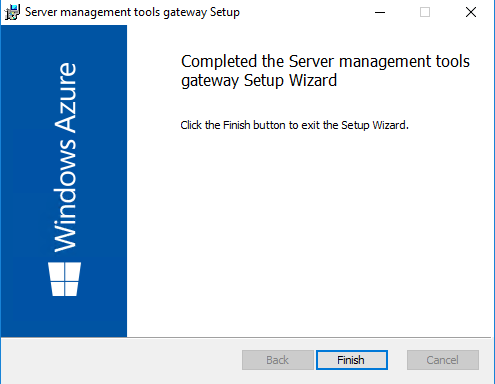

Exécutez le logiciel pour installer la passerelle:

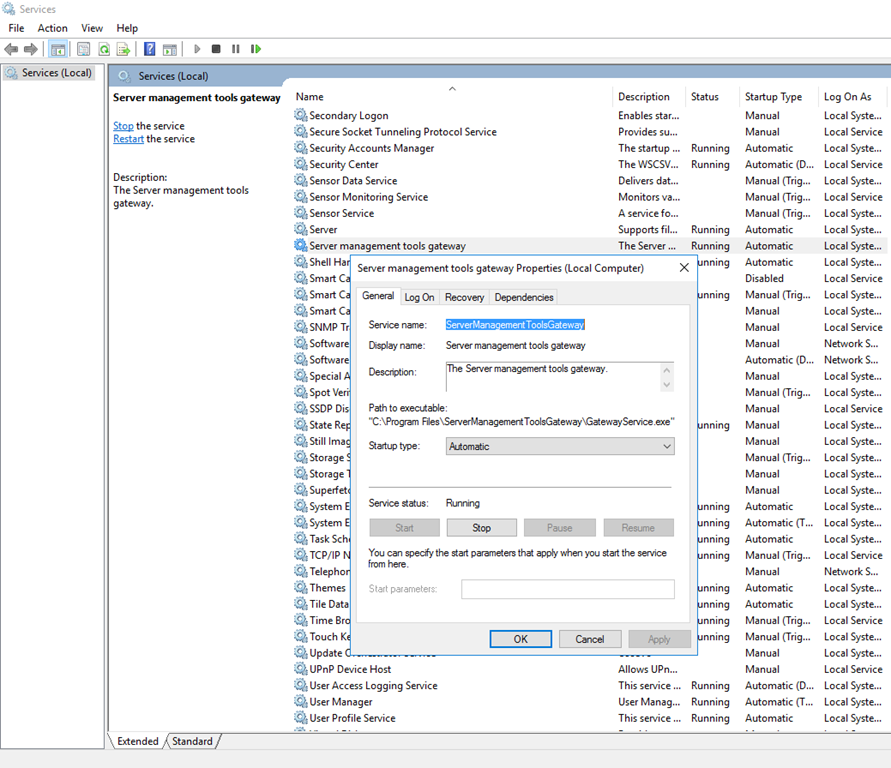

Vous avez un nouveau service sur votre serveur passerelle:

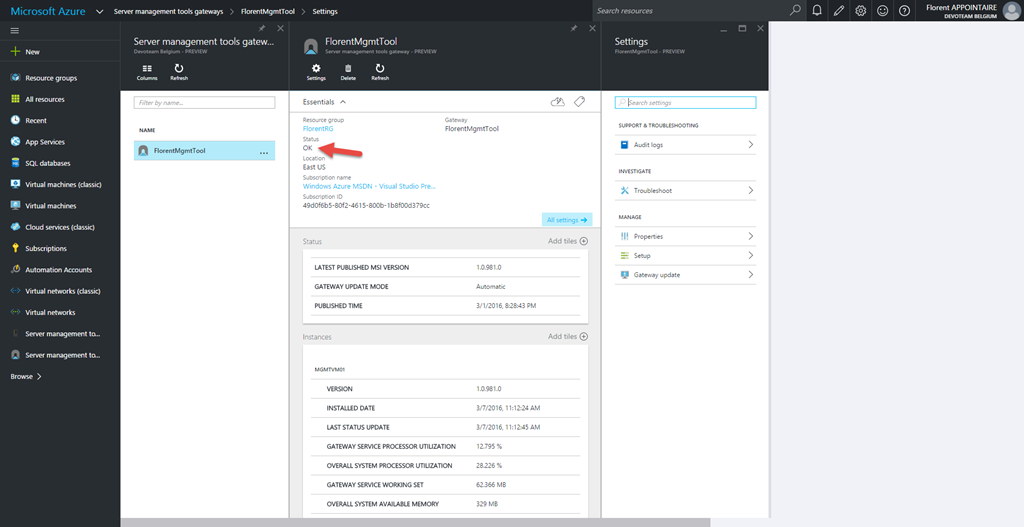

Si vous retournez sur le portail Azure, dans Server management tools gateway, le statut est maintenant OK et vous avez les informations concernant votre serveur:

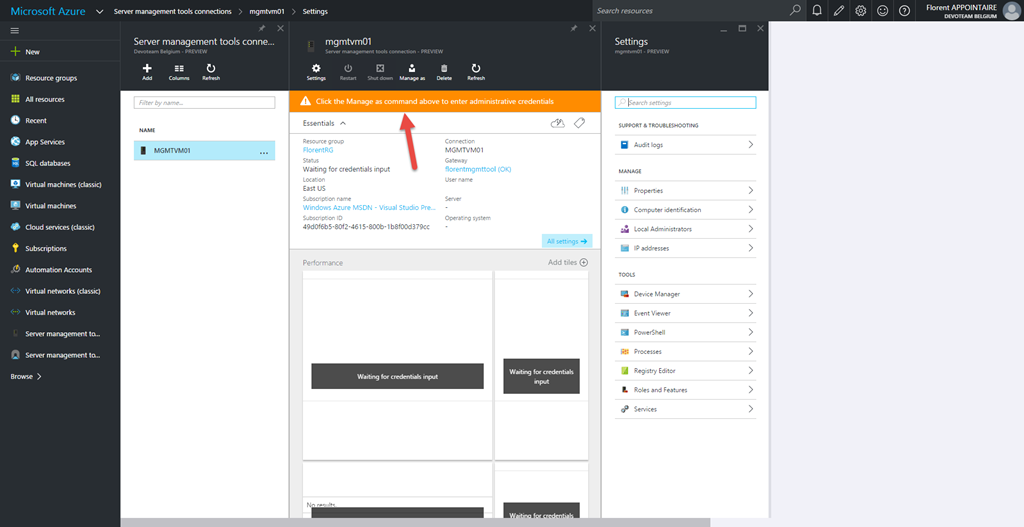

Retournez dans Server management tools connections. Si votre passerelle est enregistrée correctement, le message de notification vous demandera le nom d’utilisateur/mot de passe d’un compte administrateur de la VM que vous souhaitez gérer:

La connexion est terminée:

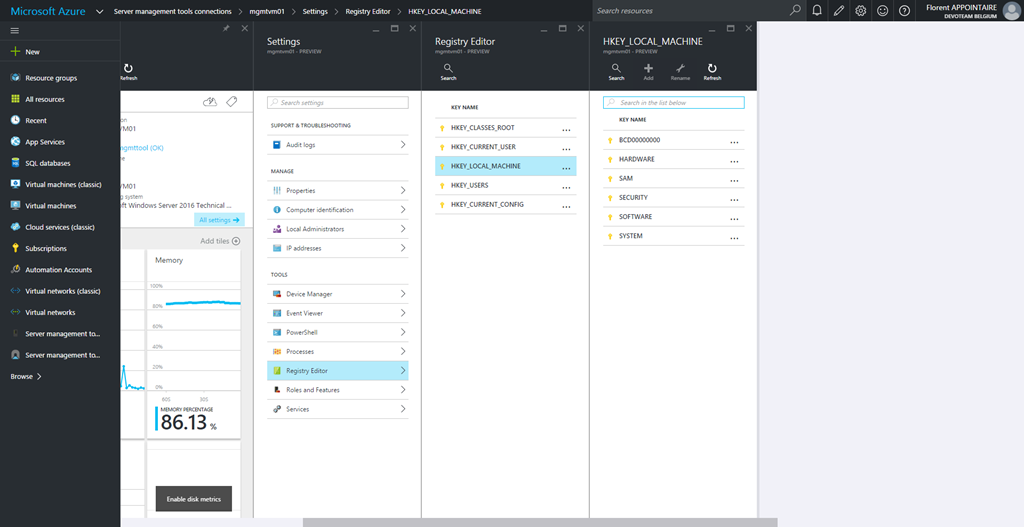

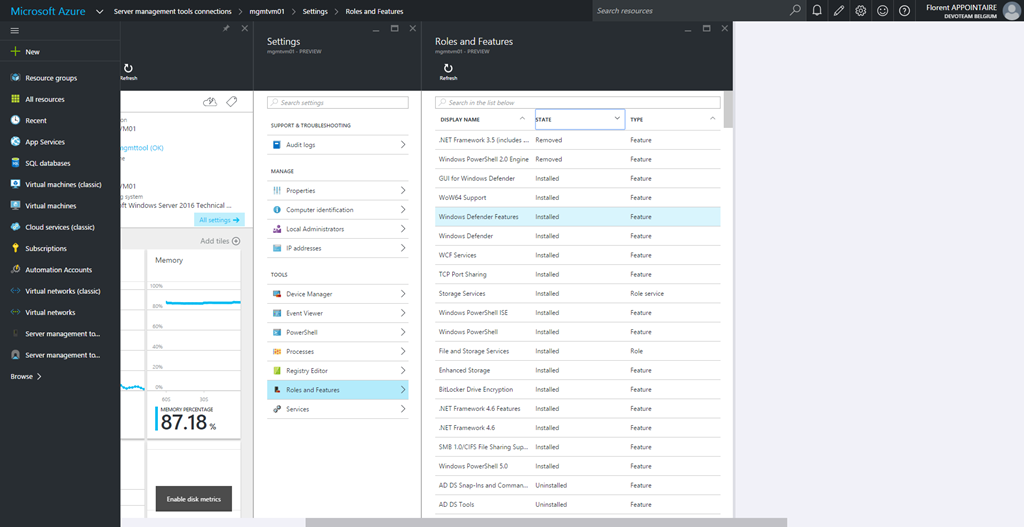

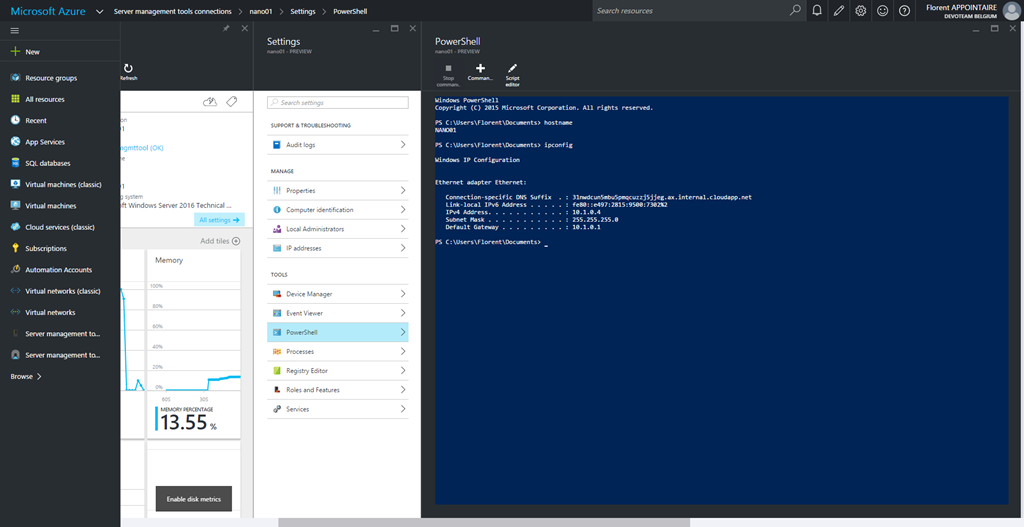

Vous pouvez utiliser les Tools disponibles dès maintenant, directement depuis le portail Azure:

- Device Manager: Vous pouvez voir le matériel connecté, les drivers, etc

- Event Viewer: Vous pouvez consulter les logs

- PowerShell: Vous pouvez gérer votre serveur directement en PowerShell

- Processes: Vous avez la liste des processus qui tournent sur le serveur

- Registry Editor: Vous pouvez gérer les clés de registre

- Roles and Features: Vous pouvez voir les fonctionnalités installées

- Services: Vous pouvez démarrer/arrêter/suspendre/reprendre un service

En dessous, quelques captures d’écran de ces fonctionnalités:

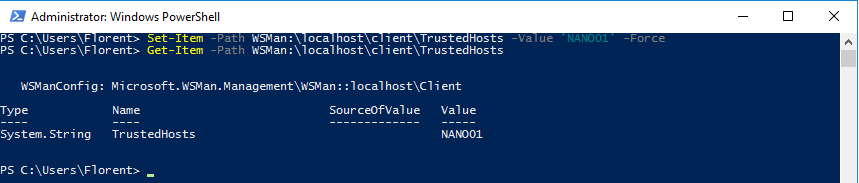

Avant d’ajouter mon serveur Nano, parce que je suis en WorkGroup, j’ai besoin d’ajouter le nom de mon serveur Nano dans la liste de confiance de WinRM sur mon serveur passerelle. Exécutez la commande suivante, en remplaçant avec vos valeurs:

Set-Item -Path WSMan:\localhost\client\TrustedHosts -Value 'NANO01' –Force

Je vais maintenant ajouter mon serveur Nano et le lier à une passerelle existante:

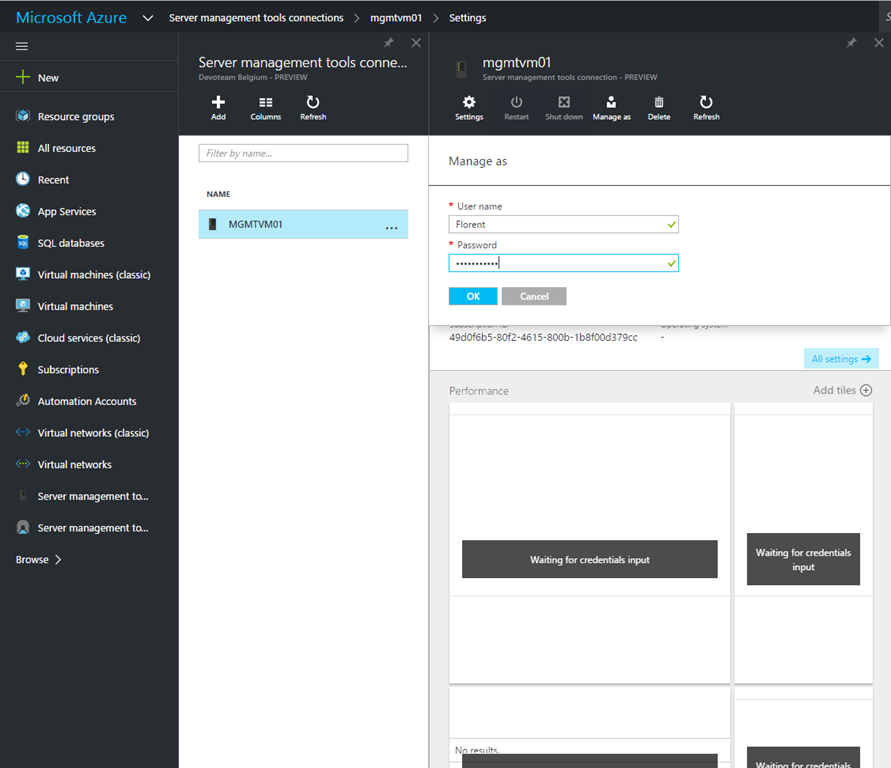

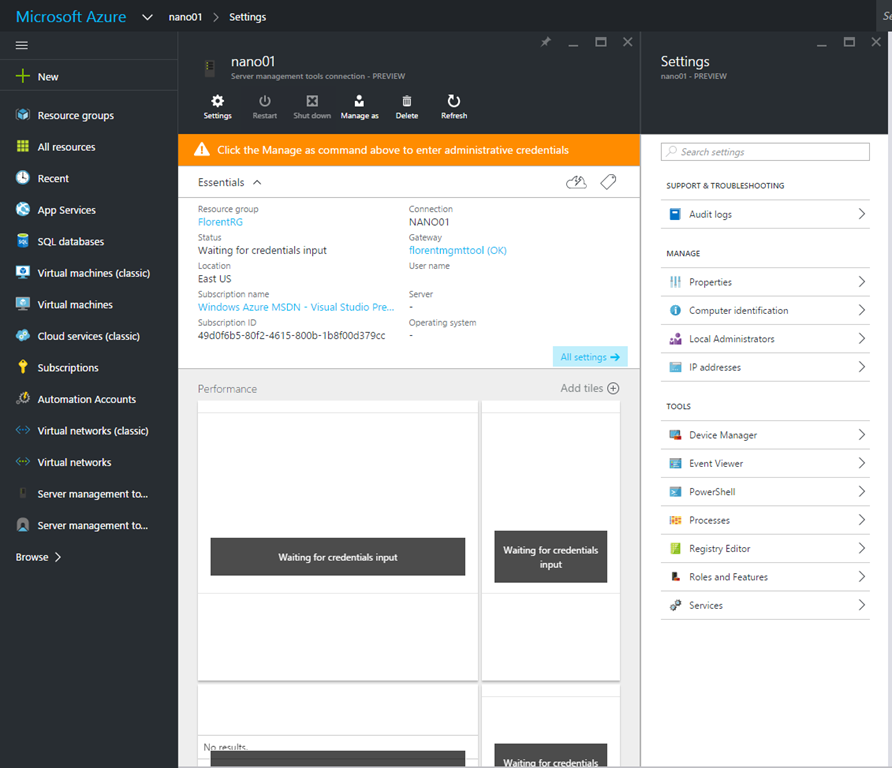

Je vais ajouter mon nom d’utilisateur/mot de passe qui a les droits administrateurs pour gérer mon serveur Nano, en cliquant sur Manage as:

Je peux m’y connecter au travers de Azure:

Si vous voulez vous connecter avec le compte Administrator, sur la machine cible, exécutez la commande suivante pour autoriser l’authentification avec le compte administrateur à distance:

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v LocalAccountTokenFilterPolicy /t REG_DWORD /d 1

Et, si le serveur que vous souhaitez ajouter n’est pas dans le même réseau que la passerelle, exécutez la commande suivant pour ouvrir dans le parefeu le port 5985:

NETSH advfirewall firewall add rule name="WinRM 5985" protocol=TCP dir=in localport=5985 action=allow

J’espère que cet article vous aidera :)

Laisser un commentaire